许多中国网民也许并不在意是否能够进入浩瀚的深网,而是更多的关注 Tor更新后的翻墙性能,而萤火虫翻墙代理(Firefly-proxy)就是利用 Tor 的meek插件来实现翻墙目的的软件,同时他还具备自定义黑名单功能,能够实现访问分流,提升翻墙效率。

翻墙原理

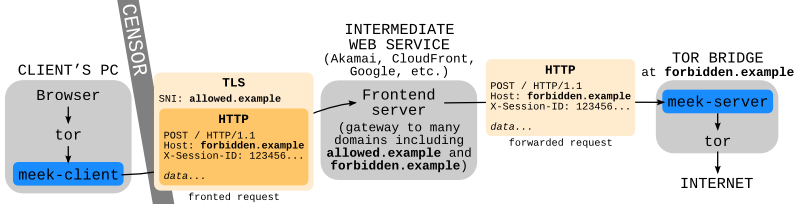

Meek 插件使用的是一种叫做“domain fronting”(域名欺骗)的流量混淆技术,安装有meek客户端的主机(例如安装有 TOR

和萤火虫代理的电脑)通过特殊的 Https

加密请求到一个代理服务器。这种方法的特殊之处在于,这条请求指令中表面上请求一个域名,而实际上将真实请求的域名藏在 HTTP 的 Host

header 之中,只有代理服务器才可以识别隐藏的域名指向。

而Tor 将代理服务器搭建在几个世界上最大的主机服务商例如 Google App Engine、Amazon CloudFront 或 Microsoft Azure。GFW要屏蔽上述网站,所要付出的代价是相当沉重的。具体技术细节可以参见这里。

上面是meek插件翻墙的原理和过程,而其他几个著名的翻墙软件如 Psiphon,Lantern都采取了类似的域名欺骗的技术,而萤火虫代理就是一种用 Python 语言编写的采取 meek 工作原理的一款翻墙软件。

如何使用

萤火虫代理的Github地址: https://github.com/yinghuocho/firefly-proxy

萤火虫代理的下载地址:http://sourceforge.net/projects/fireflyproxy/files/firefly-proxy-win-0.1.3-install.exe/download

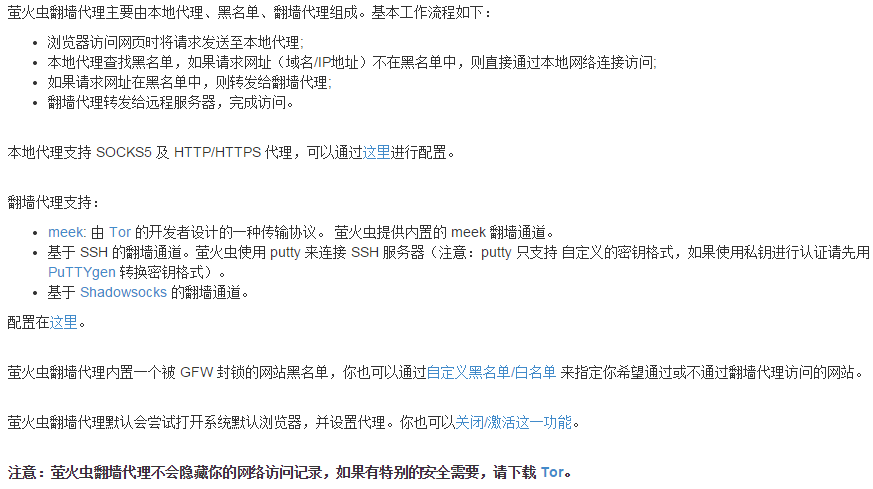

下载之后出现一个名为“萤火虫翻墙代理”的图标,双击打开后自动调用了系统浏览器,我们先看看它的说明/帮助界面:

具体的技术方法我们上面已经扼要介绍过了,实际上浏览器打开之后就已经翻墙成功了,使用效果还算流畅,而且它内置了系统黑名单,定期可以更新,只有黑名单上的网站才需要通过代理访问,同时也可以自定义设置名单进行修改,更加灵活方便。

最后萤火虫除了 meek 方式以外还支持基于 SSH 的 SOCKS5代理和 基于 Shadowsocks 的SOCKS5 代理方式,使其翻墙渠道和能力进一步增加。

综

上,萤火虫代理是一款容易使用的翻墙工具,不需要复杂繁琐的设置过程,安装完毕即可使用,很适合IT基础较差的网友使用,并且其采用的 Meek

混淆机制目前还可以稳定的使用,其自定义名单的功能以及本地转发的功能都要比同样采用 Meek 机制的 Tor

更加灵活和方便,不失为现在又一个稳定有效的翻墙选择。

原文:https://pao-pao.net/article/309

--------------

实测可用!注意:

在本地代理的配置那里,去掉勾选“启动 HTTP/HTTPS 代理”,并勾选“启动 SOCKS5代理”,然后点击“保存本地代理配置”,然后右键点击屏幕右下角的萤火虫翻墙代理的图标-点击退出-然后重新启动firefly.exe,然后在浏览器(建议用firefox)中,设置socks5代理,地址为127.0.0.1,端口号为20150,点击OK按钮,即可翻墙。

服务器可能是amazon位于日本的服务器。

--------------------------------------------

A proxy software specifically designed to help circumventing the Great Firewall.

下载

integrated

- gsocks

- ghttproxy

- meeksocks-py

- putty

- SysTrayIcon.py

dependencies

- dpkt

- Mako

- web.py

- gevent

- geventhttpclient

- requests

- requesocks

- shadowsocks

- win_inet_pton (Windows)

- pyobjc (Mac OS X)

- rumps (Mac OS X)

packaging

- cx_Freeze (Windows)

- nsis (Windows)

- py2app (Mac OS X)

- appdmg (Mac OS X)

from https://github.com/yinghuocho/firefly-proxy